Priorité à la cybersécurité en 2025 : l'importance de l'authentification à deux facteurs (2FA)

Vous voulez assurer la sécurité de vos données financières ? Dans ce cas, l'authentification à deux facteurs (2FA) est un MUST. Si vous ne l’utilisez pas encore, vous pourriez mettre en péril votre sécurité financière. Voici nos conseils pour mettre en place le 2FA.

- Qu'est-ce que l’authentification à deux facteurs (2FA) ?

- Pourquoi le 2FA est-il important pour les institutions financières ?

- Comment le 2FA permet-il de prévenir les violations dans le secteur financier ?

- Les 4 types de 2FA

- Comment utiliser l’authentification à deux facteurs

- L'authentification à deux facteurs dans Payhawk

En soumettant ce formulaire, vous acceptez de recevoir des emails concernant nos produits et services conformément à notre politique de confidentialité. Vous pouvez vous désinscrire à tout moment.

Avez-vous déjà utilisé le mot de passe "1234" ? Non ? Alors bravo, votre mot de passe est plus sécurisé que la plupart des Français.

Selon une étude de NordPass relayée dans 01net.com, les mots de passe les plus utilisés en France sont les suivants :

- 123456

- 123456789

- azerty

Avec de tels mots de passe, difficile de se sentir en sécurité…

Pourtant, les risques de cybersécurité continuent d’augmenter. Selon Option Finance : “En France, le coût de la cybercriminalité a connu une croissance exponentielle, passant de 5,1 milliards de dollars en 2016 à 129 milliards de dollars en 2024. La menace s’intensifie, portée par le développement exponentiel des intelligences artificielles génératives, tandis que les risques sont désormais plus nombreux, moins connus et plus difficiles à appréhender”.

Et le secteur de la Finance fait partie des plus à risque. Les fintechs et les éditeurs de logiciels doivent donc impérativement s'assurer que leurs finances - et celles de leurs clients - sont en sécurité en utilisant tous les outils de cybersécurité à leur disposition.

Pour cela, l'authentification à deux facteurs est un moyen efficace de protéger les données des clients en ajoutant une couche de sécurité supplémentaire au lieu de se contenter d'un mot de passe.

Qu'est-ce que l’authentification à deux facteurs (2FA) ?

L’authentification à deux facteurs est un processus de connexion nécessitant deux types d'authentification différents avant de permettre à l'utilisateur d'accéder au système. Ces deux formes de vérification de l'identité sont généralement un mot de passe ou un code PIN, suivi d'un code provenant d'une application d'authentification ou d'un SMS.

En introduisant deux étapes, il est beaucoup plus facile pour les institutions financières de garder leurs données en sécurité et de prévenir les violations de données. Le principal avantage de cette approche est que si le mot de passe est compromis, l'acteur de la menace ne pourra toujours pas accéder au système sans obtenir la deuxième forme d'authentification de l'application d'authentification.

Pourquoi le 2FA est-il important pour les institutions financières ?

Toutes les institutions financières devraient donner la priorité à l'authentification forte, afin de protéger les fonds de l'entreprise et les données des clients.

- Les institutions financières sont des cibles à haut risque : privilégié par les cyberattaquants, en particulier depuis l'essor de la technologie bancaire numérique, ce secteur est l'un des plus exposés aux violations de données et autres cybercrimes.

- Les violations de données ne se limiteront pas aux données financières : De nombreuses entreprises financières stockent beaucoup d'informations personnelles. Ces données côtoient des données commerciales telles que les numéros de compte et les détails des transactions, qui seraient accessibles aux acteurs de la menace en cas de violation.

Comment le 2FA permet-il de prévenir les violations dans le secteur financier ?

Selon Microsoft, l'authentification multifactorielle peut bloquer plus de 99,9 % des attaques de compromission de compte - un chiffre impressionnant.

Voici comment l'authentification multifactorielle permet de préparer le secteur financier à la prévention des atteintes à la vie privée :

- Protéger les contrôleurs financiers contre le vol de mot de passe : SpyCloud a constaté que parmi ceux qui ont subi des violations de données en 2021, 70 % d’entre eux utilisaient toujours les mêmes mots de passe. La même étude a également révélé que 64 % des employés des entreprises du classement Fortune 1000 réutilisaient leurs mots de passe sur plusieurs sites.

- Éviter les tentatives de phishing : Supposons qu'un utilisateur ait été amené à révéler ses mots de passe par le biais d'une attaque de phishing, par exemple en cliquant sur des liens envoyés par email. Dans ce cas, l'authentification à deux facteurs empêchera l'acteur de la menace d'utiliser ce mot de passe. Le 2FA interviendra avant qu'il ne puisse obtenir l'accès (ce qui vous donnera le temps de signaler la tentative de connexion malveillante et de bloquer l'acteur de la menace).

- Se protéger contre les devinettes de mots de passe : Les systèmes en ligne sont vulnérables aux attaques par force brute tentant des mots de passe courants. Avec l’authentification à deux facteurs, ces attaques ne peuvent pas aboutir (à moins que l'acteur de la menace n'ait également volé les identifiants 2FA de vos utilisateurs, ce qui est beaucoup plus difficile et moins probable).

Les 4 types de 2FA

Voici les différents types d’authentification à deux facteurs les plus utilisés :

Codes SMS

Bien qu'ils ne soient pas infaillibles, les SMS sont un moyen rapide et facile d'envoyer les codes d'accès à usage unique. Une mise en garde s'impose : il est possible qu'un acteur menaçant puisse intercepter ces messages ou effectuer une attaque appelée SIM Swapping (échange de cartes SIM).

Mot de passe unique basé sur le temps (TOTP)

Des applications telles que Google Authenticator ou Microsoft Authenticator peuvent être téléchargées gratuitement par les utilisateurs et offrent immédiatement un moyen sûr de générer des mots de passe à usage unique basés sur le temps (TOTP pour Time based One Time Password en anglais). Après avoir saisi son mot de passe, l'utilisateur scanne généralement un code QR sur le site auquel il tente d'accéder, ce qui génère un code d'accès à usage unique. Ces applications constituent un moyen plus sûr de mettre en œuvre le 2FA que les codes SMS.

Clés de sécurité FIDO

Une clé de sécurité FIDO est un dispositif physique qui protège votre authentification et agit comme une couche de sécurité physique supplémentaire en plus de votre mot de passe. Bien que relativement peu coûteuses, ces clés sont payantes ; plus le nombre d'utilisateurs est élevé, plus les coûts s'accumulent. Et même si elles sont une excellente mesure de sécurité,il y a toujours un risque de perdre sa clé.

Biométrie

La technologie biométrique présente des avantages considérables en matière de sécurité.

L'essor de la biométrie dans le développement de logiciels offre aux utilisateurs un moyen unique d'accéder rapidement aux systèmes. La biométrie utilise les technologies de numérisation des empreintes digitales et de reconnaissance faciale pour fournir une couche de sécurité plus personnelle pour chaque compte d'utilisateur.

Comment utiliser l’authentification à deux facteurs

Voici quelques bonnes pratiques à garder à l'esprit :

- Rendez l'authentification obligatoire pour tous les utilisateurs, afin que vous puissiez correctement sécuriser vos données financières.

- Sensibilisez vos utilisateurs : prenez le temps d'expliquer le 2FA, son fonctionnement et son importance et veillez à leur montrer comment utiliser une application d'authentification.

- Simplifiez l'expérience utilisateur : faites en sorte que l'utilisation de l’authentification à deux facteurs soit facile pour tout le monde.

- Privilégiez le multifacteur. N'imposez pas un seul type de 2FA à vos utilisateurs ; proposez plusieurs choix, des codes SMS à la biométrie.

- Faites le bon choix pour vos logiciels. Rendez la mise en œuvre encore plus facile avec un logiciel financier sécurisé et avant-gardiste qui utilise déjà le 2FA (comme Payhawk).

L'authentification à deux facteurs dans Payhawk

Chez Payhawk, nous nous engageons à fournir un système financier accessible pour la gestion des dépenses professionnelles tout en veillant à ce que vos données et informations sensibles soient aussi sécurisées et protégées que possible contre les cybermenaces.

Tout accès aux serveurs et aux systèmes de gestion de la plateforme nécessite que l'utilisateur se soumette à l'authentification 2FA (y compris l'authentification biométrique pour accéder à notre application mobile Payhawk).

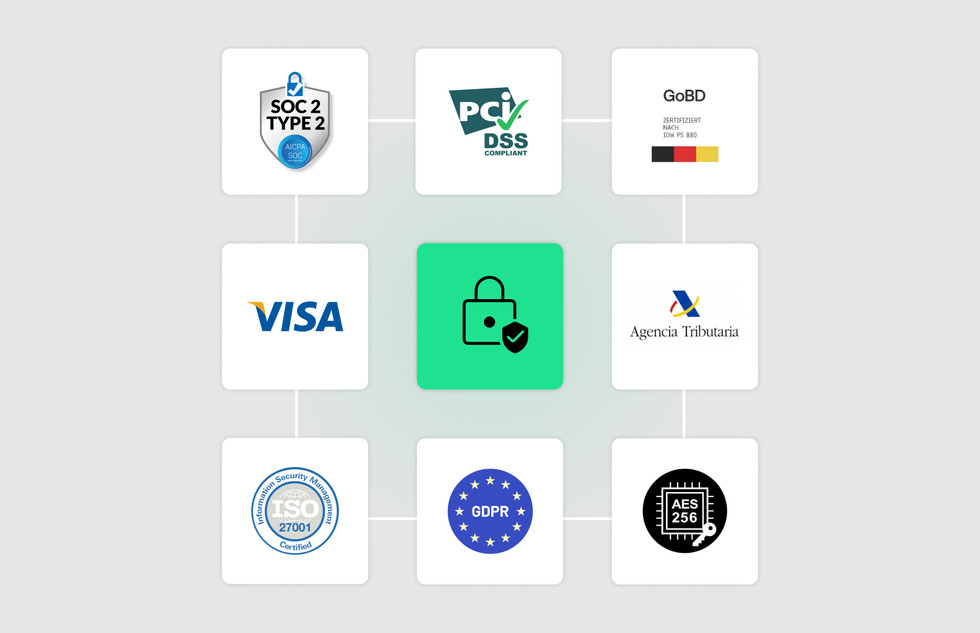

En outre, nous disposons de toutes les certifications de sécurité requises et d'une technologie de cryptage régissant toutes les transactions :

- Encryptage des données à l'aide de la norme de chiffrement AES 256,

- Signature unique (SSO) avec Okta, Microsoft Azure et Google Workspace,

- Paiements 3D Secure pour protéger vos transactions en ligne,

- ISO 27001, SOC 2 Type 2 et conformité à la norme PCI DSS,

- En outre, nous effectuons des tests de résistance pour vérifier si le propriétaire de l'identifiant travaille toujours pour votre entreprise.

Pour en savoir plus sur notre plateforme de gestion des dépenses, prenez rendez-vous avec l’un de nos experts.

Trish Toovey est Principal Content Manager chez Payhawk. Couvrant tous les domaines, de la rédaction publicitaire à l'écriture de scripts vidéo, Trish s'appuie sur une expérience très variée dans la rédaction et la création de contenu pour les secteurs de la finance, de la mode et du voyage.

Plus d’articles

Le rôle d’un SIRH pour assurer la sécurité des données et réduire le risque de fraude